IGS-Industrielle Gefahrenmeldesysteme GmbH

Technology for life safety and security

Wissenswertes zum Thema Übertragungsweg über IP-Datennetze - Teil 1: Einführung

Das Internet hat sich explosionsartig ausgebreitet und kann heute auch von privaten Anwendern problemlos in Anspruch genommen werden. Dies hat dazu geführt, dass die Möglichkeit zum Zugriff auf Computernetzwerke heute fester Bestandteil moderner Betriebssysteme ist. Die wichtigste Rolle kommt dabei zwei Dingen zu: Ethernet als physikalische Grundlage und TCP/IP als Protokoll.

Anforderungen an ein Computernetzwerk

Ein Computernetzwerk sollte bei geringstem Material- und Verkabelungsaufwand vorhandene Ressourcen (Speicherplatz, Datenbanken, Drucker und andere beliebige Endgeräte) einer unbestimmten Zahl von angeschlossenen Nutzern zugänglich machen. Dabei muss ein Höchstmaß an Datensicherheit und Übertragungsgeschwindigkeit gegeben sein. Aus diesen Anforderungen heraus entstanden die heute üblichen Netzwerkstandards.

Grundsätzliche Funktion von Netzwerken

Grundsätzlich haben alle Netzwerktopologien eines gemeinsam: Jeder Netzteilnehmer erhält eine eigene Adresse. Die Nutzdaten werden in einem Rahmen aus zusätzlichen Informationen (z.B. Adresse des Empfängers, Adresse des Absenders und Checksumme) „eingepackt“. Mit Hilfe der Adressinformationen können die Nutzdaten in den so entstandenen Datenpaketen über gemeinsam benutzte Leitungswege an den richtigen Empfänger übermittelt werden.

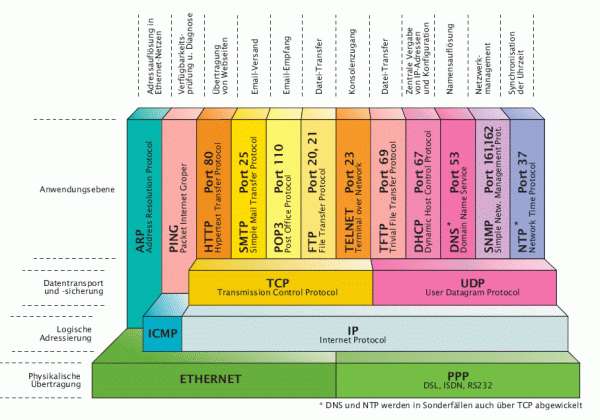

TCP / IP-Ethernet verstehen

Auf ihrem Weg von einem Netzteilnehmer zum anderen durchlaufen die Daten verschiedene Stufen. Jede dieser Stufen übernimmt dabei eine andere Funktion, auf die die nächsthöhere Stufe wiederum aufbaut. Auf der untersten Stufe wird zunächst die Frage des Netzzugangs, d.h. der physikalischen Übertragung und der Form des Datenstroms entschieden. Für ein lokales Netz wird z.B. ein Ethernet-Standard eingesetzt. Soll das Ethernet-Datenpaket in ein fremdes Netz versandt werden, wird es sodann von übergeordneten Protokollen, z.B. TCP/IP, adressiert und transportiert. TCP/IP liefert das Datenpaket schließlich nicht nur beim richtigen Empfänger, sondern auch bei der richtigen Applikation ab, nämlich einem weiteren übergeordneten Protokoll, welches mit einem Anwendungsprogramm zusammenarbeitet.

Physikalische Übertragung in Netzwerken

Je nach Anwendungsbereich stehen verschiedene physikalische Vernetzungstechnologien zur Verfügung. Bei lokalen Netzwerken ist Ethernet der heute am meisten verbreitete Netzwerkstandard; bereits 1996 waren ca. 86% aller bestehenden Netzwerke in dieser Technologie realisiert. Der Weg ins Internet wird dagegen mit Hilfe des öffentlichen Telefonnetzes und PPP realisiert.

Lokale Netze mit Ethernet und FastEthernet

Ethernet ist in der IEEE-Norm 80 .3 standardisiert. Vereinfacht gesagt, überträgt Ethernet mit Hilfe verschiedener Algorithmen Daten in Paketen über ein Medium an die Teilnehmer des Netzes, die sich jeweils durch eine eindeutige Adresse auszeichnen.

Ethernet-Standards

Im Laufe der Zeit haben sich verschiedene Ethernet-Varianten herausgebildet, die sich maßgeblich anhand von Übertragungsgeschwindigkeit und verwendeten Kabeltypen unterscheiden lassen. Ethernet wurde ursprünglich mit einer Übertragungsgeschwindigkeit von 10 Mbit/s betrieben; hierbei gab es drei verschiedene Grundmodelle:

10Base5

Heute keine Bedeutung mehr.

10Base2

Wird heute bei Neuinstallationen nicht mehr verwendet.

10BaseT

Jeder Netzteilnehmer wird über ein eigenes Twisted-Pair-Kabel an einen sogenannten Hub (Sternverteiler) angeschlossen, der alle Datenpakete gleichermaßen an alle Netzteilnehmer weitergibt. 10BaseT arbeitet also physikalisch sternförmig, aber logisch nach dem Busprinzip (bei Datenbussen werden alle Teilnehmer wie bei 10Base an das selbe Kabel angeschossen). Mit zunehmend größeren Datenmengen wurde in den 90er Jahren Fast Ethernet mit einer Übertragungsgeschwindigkeit von 100Mbit/s eingeführt.

100BaseT

stellt den heute üblichen Standard für 100 Mbit Netzwerke dar. Genau wie bei 10BaseT wird jeder Netzteilnehmer über ein eigenes Twisted-Pair-Kabel an einen Hub angeschlossen, der alle Datenpakete an alle Netzteilnehmer weitergibt. Allerdings müssen die Kabel und Komponenten wie Hubs für die höhere Übertragungsrate ausgelegt sein.

Hub und Switch

Als sich 10BaseT und 100BaseT als physikalischer Standard für Ethernet-Netzwerke durchgesetzt haben, wurden zunächst nur HUBs als Sternverteiler eingesetzt. HUBs leiten, den gesamten Datenverkehr des Netzwerkes an alle angeschlossenen Netzwerkteilnehmer weiter. Inzwischen werden an Stelle von Hubs fast ausschließlich Switches eingesetzt. Switches leiten nicht mehr den gesamten Ethernet-Datenverkehr an alle angeschlossenen Netzwerkteilnehmer weiter. Stattdessen filtern Switches den Datenstrom so, dass am entsprechenden Port nur noch die Daten ausgegeben werden, die für den dort angeschlossenen Netzteilnehmer bestimmt sind. Der Vorteil dieser Technik liegt darin, dass die Netzwerkteilnehmer nicht mehr mit Netzwerkverkehr überschwemmt werden, der ohnehin nicht für sie bestimmt ist.

Das Ethernet-Datenformat

Welches physikalische Grundmodell auch genutzt wird – der logische Aufbau der verwendeten Datenpakete ist bei allen Ethernet-Topologien gleich. Alle Netzteilnehmer in einem lokalen Netz erhalten alle Datenpakete einschließlich derer, die für die anderen Netzteilnehmer bestimmt sind, verarbeiten aber nur diejenigen Pakete weiter, die tatsächlich an sie selbst adressiert sind.

Die Ethernet-Adresse

Die Ethernetadresse – auch MAC-ID oder Node-Number genannt – wird vom Hersteller in den physikalischen Ethernetadapter (Netzwerkkarte, Printserver, Com-Server, Router ...) fest „eingebrannt“, steht also für jedes Endgerät fest und kann nicht geändert werden. Die Ethernet-Adresse ist ein 6-Byte-Wert, der üblicherweise in hexadezimaler Schreibweise angegeben wird. Eine Ethernetadresse sieht typischerweise so aus: 00-C0-3D-00-27-8B. Jede Ethernet-Adresse ist weltweit einmalig! Die ersten drei Hex-Werte bezeichnen dabei den Herstellercode, die letzten drei Hex-Werte werden vom Hersteller fortlaufend vergeben.

Das Ethernet-Datenpaket

Es gibt vier verschiedene Typen von Ethernet-Datenpaketen, die je nach Anwendung eingesetzt werden:

| Datenpakettyp | Anwendung |

| Ethernet 80 | Novell IPX/SPX |

| Ethernet 80 | 3 Novell IPX/SPX |

| Ethernet SNAP | APPLE TALK Phase II |

| Ethernet II | APPLE TALK Phase I, TCP/IP |

In Verbindung mit TCP/IP werden in aller Regel Ethernet-Datenpakete vom Typ Ethernet II verwendet. Hier der Aufbau eines Ethernet-II-Datenpakets:

| 00C03D00278B | 03A055236544 | 800 | Nutzdaten | Checksumme | |

| Preamble | Destination | Source | Type | Data | FCS |

Der Aufbau der anderen Ethernet-Pakete unterscheidet sich nur in den Feldern Type und Data, denen je nach Pakettyp eine andere Funktion zukommt. Damit verfügt ein Ethernet-Datenpaket über sämtliche erforderlichen Eigenschaften, um in lokalen Netzwerken Daten von einem Netzteilnehmer zum anderen zu verschicken. Ethernet allein verfügt allerdings nicht über die Möglichkeit, verschiedene Netze zu adressieren. Darüber hinaus arbeitet Ethernet verbindungslos: Der Absender erhält vom Empfänger keine Bestätigung, ob ein Paket angekommen ist. Spätestens wenn ein Ethernet-Netzwerk mit mehreren Netzen verbunden werden soll, muss also mit übergeordneten Protokollen – etwa mit TCP/IP – gearbeitet werden.

Analoge DFÜ, ISDN und DSL - Der Weg ins Internet

Eine entscheidende Einschränkung der heute üblichen Ethernet 100 BaseT-Technik ist die maximale Distanz von 100 m. Zwar können mit Hilfe entsprechender Komponenten wie Hubs, Switches und Routern auch größere Entfernungen erreicht werden, aber auch damit ist die Ausdehnung eines Ethernet-Netzwerkes auf das Grundstück einer Firma bzw. die Wohnung eines privaten Nutzers begrenzt. Geht es z.B. darum, eine Verbindung zum Internet herzustellen (Datenfernübertragung, kurz DFÜ), sind oft mehrere Kilometer zu überbrücken. Internet Zugänge werden deshalb bis auf wenige Ausnahmen über das öffentliche Telefonnetz abgewickelt.

DSL

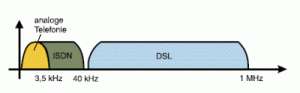

Digital Subscriber Line (deutsch: Digitale Teilnehmeranschlussleitung) bietet zur Zeit die attraktivste Möglichkeit, sich mit dem Internet zu verbinden. Analoge Anschlüsse arbeiten auf dem Kabel mit Frequenzen bis max. 3,5 kHz. Bei ISDN liegt die Obergrenze bei ca. 40 kHz. DSL nutzt ausschließlich Frequenzen, die oberhalb 40 kHz bis ca. 1 MHz angesiedelt sind. Damit kann DSL parallel zu analogen oder ISDN-Anschlüssen über dasselbe Kabel betrieben werden. Am Standort des Teilnehmeranschlusses wird über einen Splitter (eine Frequenzweiche) das DSL-Signal von den Telefonsignalen getrennt.

DSL gibt es in verschiedenen Varianten mit Downstream Übertragungsraten zwischen 1 MBit/s - 8 MBit/s. Hierbei gilt: Je größer die Entfernung zur Vermittlungsstelle, desto geringer die mögliche Geschwindigkeit. Da die Upstream-Geschwindigkeit nur ca. ein Achtel der Downstream-Geschwindigkeit beträgt, spricht man auch von asymmetrischer Datenübertragung, kurz ADSL. Auf Grund der hohen Übertragungsgeschwindigkeit tauschen DSL-Modems die Daten mit dem PC über USB oder direkt über Ethernet aus. Eine häufige Variante ist ein Ethernet Router mit DSL-Anschluss.

Übertragungsprotokolle

Das Übertragungsverfahren ist für sich betrachtet nur ein physikalischer Standard, der aber nichts darüber aussagt, in welcher Form der Datenstrom transportiert wird.

Um Daten per DFÜ zwischen zwei Netzwerkstandorten auszutauschen, ist ein übergeordnetes Protokoll notwendig, das folgende Aufgaben übernimmt:

- Aufbau einer logischen Verbindung zwischen beiden Standorten

- Authentifizierung (Prüfen der Zugangsberechtigung)

- Aufbereitung des eingehenden Datenverkehrs für die Übertragung und Wiederherstellen des ursprünglichen Datenformates am Ende der Übertragungsstrecke

- Datensicherung

- Verschlüsselung der Übertragungsdaten

- Abbau der logischen Verbindung nach Abschluss der Datenübertragung

SLIP - Serial Line IP Protocol

Ein erster Ansatz für die Übertragung von DFÜ-Daten war SLIP. Das SLIP-Protocol ist ein sehr einfaches Protokoll, das ausschließlich für den Transport von TCP/IP-Datenverkehr geeignet ist und nicht alle oben aufgeführten Anforderungen erfüllt. Durch die Beschränkung auf IP-Datenübertragung und fehlende Sicherheitsmechanismen wird SLIP heute für normale Internetzugänge nicht mehr benutzt.

PPP - Point-to-Point Protocol

Um allen Anforderungen für eine Datentunnelung zwischen zwei Netzwerkstandorten gerecht zu werden, wurde PPP entwickelt. Sowohl für den Zugang ins Internet als auch zur Verbindung mit einem entfernten nicht öffentlichen Netzwerk sorgt PPP für eine gesicherte Datenübertragung. Dazu stellt PPP sozusagen einen Tunnel durch die netzwerkfremde Umgebung her.

Der Aufbau einer PPP-Verbindung findet in mehreren Schritten statt und bedingt eine bestehende physikalische Verbindung wie z.B. DSL oder ISDN:

1. Aushandeln der Verbindungsoptionen

Um festzulegen, mit welchen Optionen PPP arbeiten soll, wird das LCP-Protokoll - Link Control Protocol benutzt. Verhandelbar sind unter anderem: - Art der Authentifizierung - Blockgröße der Übertragungsdaten - Datenkompression - Art der zu übertragenden Daten (IP, IPX, ...)2. Authentifizierung

Hierbei werden User-ID und ein Passwort übergeben. Es gibt zwei Arten der Passwortübergabe: - PAP Password Authentication Protocol (Passwortübergabe lesbar im Klartext) - CHAP Challange Handshake (verschlüsselte Passwortübergabe)3. Konfiguration übergeordneter Netzwerkprotokolle

Soll über PPP eine Verbindung in Netze mit übergeordneten Protokollen (z.B. Internetprotokoll) hergestellt werden, ist es erforderlich, bestimmte Einstellungen vorzunehmen, die das entsprechende Protokoll betreffen. Die nötigen Informationen werden mittels des NCP - Network Control Protocols übergeben. Im Falle eines Internetzugangs über PPP wird als NCP das Internet spezifische IPCP - Internet Protocol Control Protocol verwendet. IPCP erlaubt z.B. für die Dauer der PPP-Verbindung die Vergabe einer IP-Adresse (mehr zum Internet Protokoll im nächsten Abschnitt).4. Übertragung der Nutzdaten

Sobald alle Verbindungsoptionen festgelegt sind und der Nutzer seine Zugangsberechtigung nachgewiesen hat, beginnt der eigentliche Austausch von Nutzdaten. Im Fall einer Verbindung zum Internet können das Daten in Form aller IP-basierenden Protokolle sein (UDP, TCP, Telnet, FTP, HTTP...).5. Abbau der PPP-Verbindung

Auch der Verbindungsabbau wird über LCP abgewickelt.

Ähnlich wie Ethernet bettet PPP die zu transportierenden Daten in eine festgelegte Paketstruktur:

| Flag | Adress | Control | Protokol | Information | FCS | Flag |

| 1 Byte | 1 Byte | 1 Byte | 1 oder 2 Byte | n Byte | 1 Byte | 1 Byte |

Durch die Möglichkeit, über eine PPP-Verbindung verschiedene unabhängige IP-Dienste und Protokolle gleichzeitig zu betreiben, können durch Einsatz geeigneter Router auch ganze Netzwerke über PPP verbunden werden.

Quelle: Produktinformation der Firma Telenot, Auszüge aus "TCP/IP-Ethernet bis Web-IO" von Frank Thiel (http://www.wut.de)